burpsuit简单教程

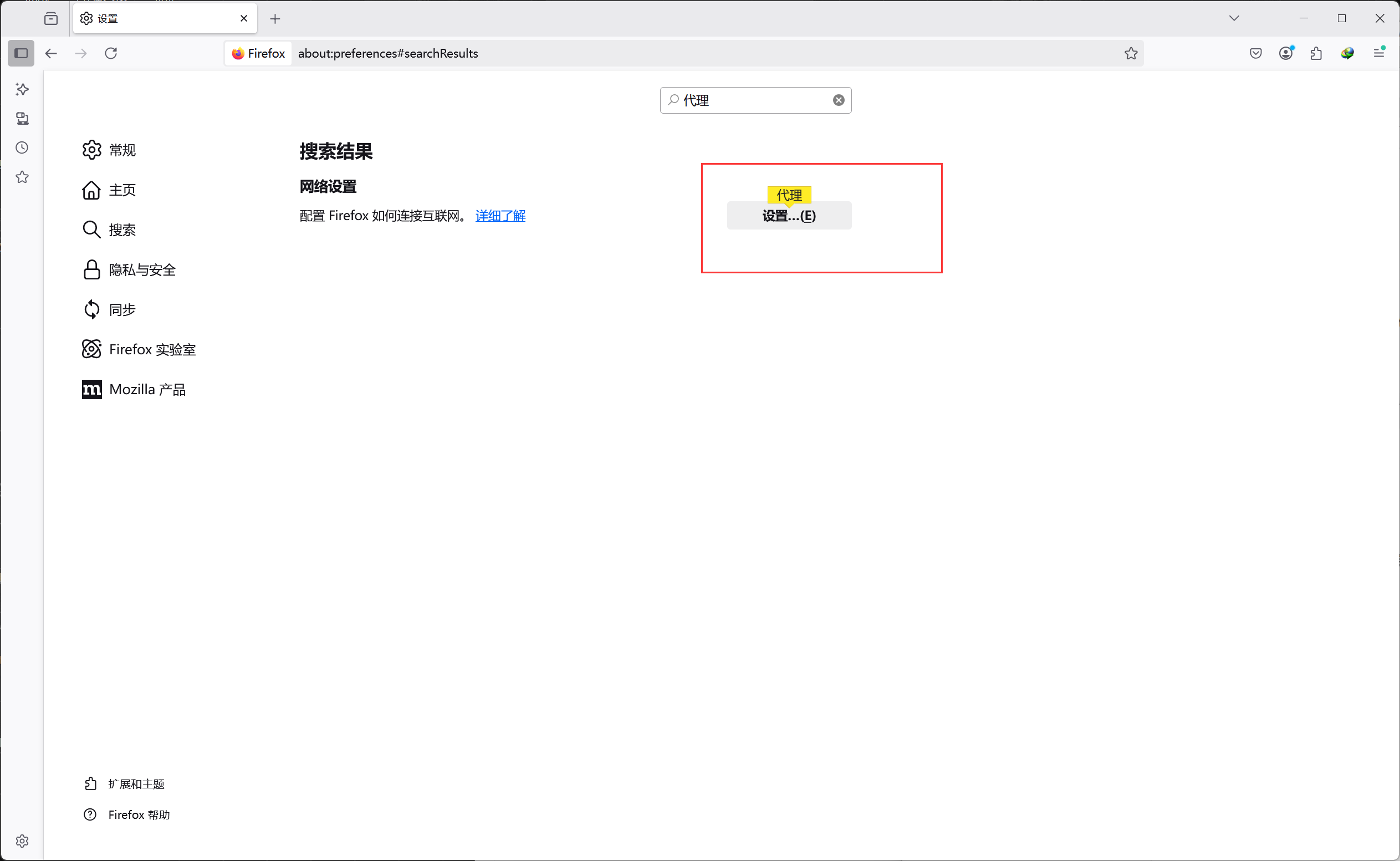

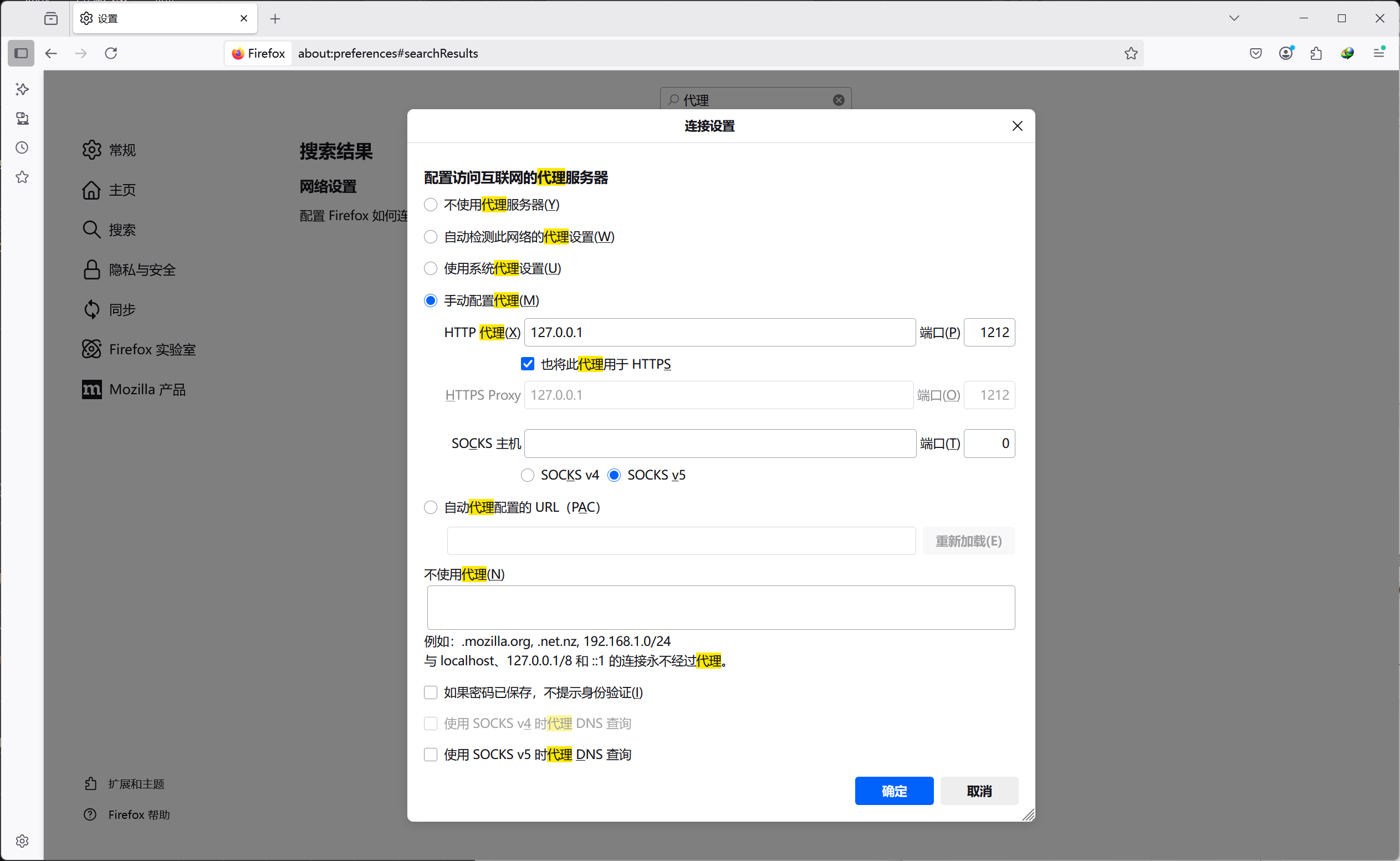

浏览器代理

浏览器代理

在火狐浏览器上面来配置

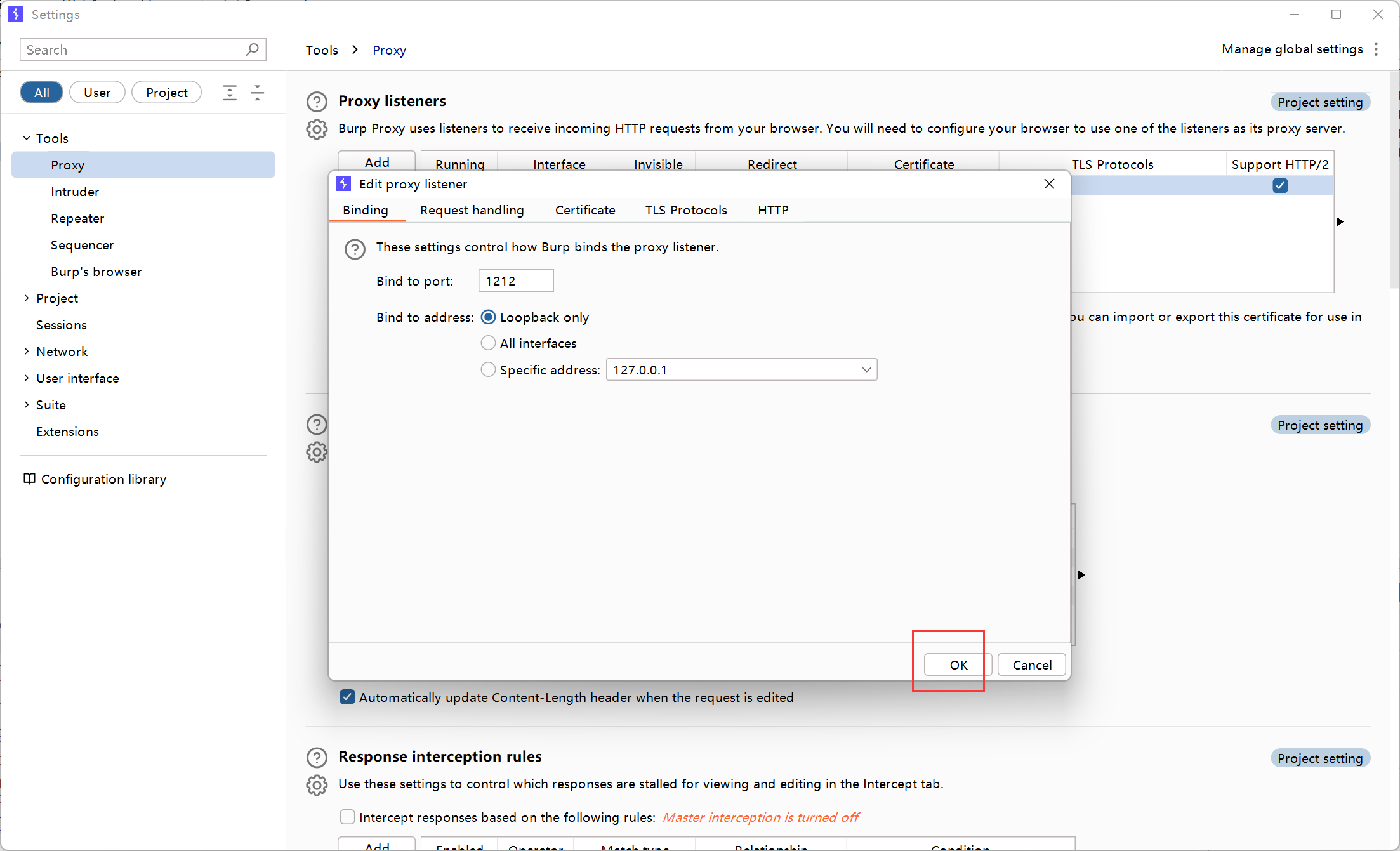

记录好端口就行了,然后在burpsuit上面设置同样的端口

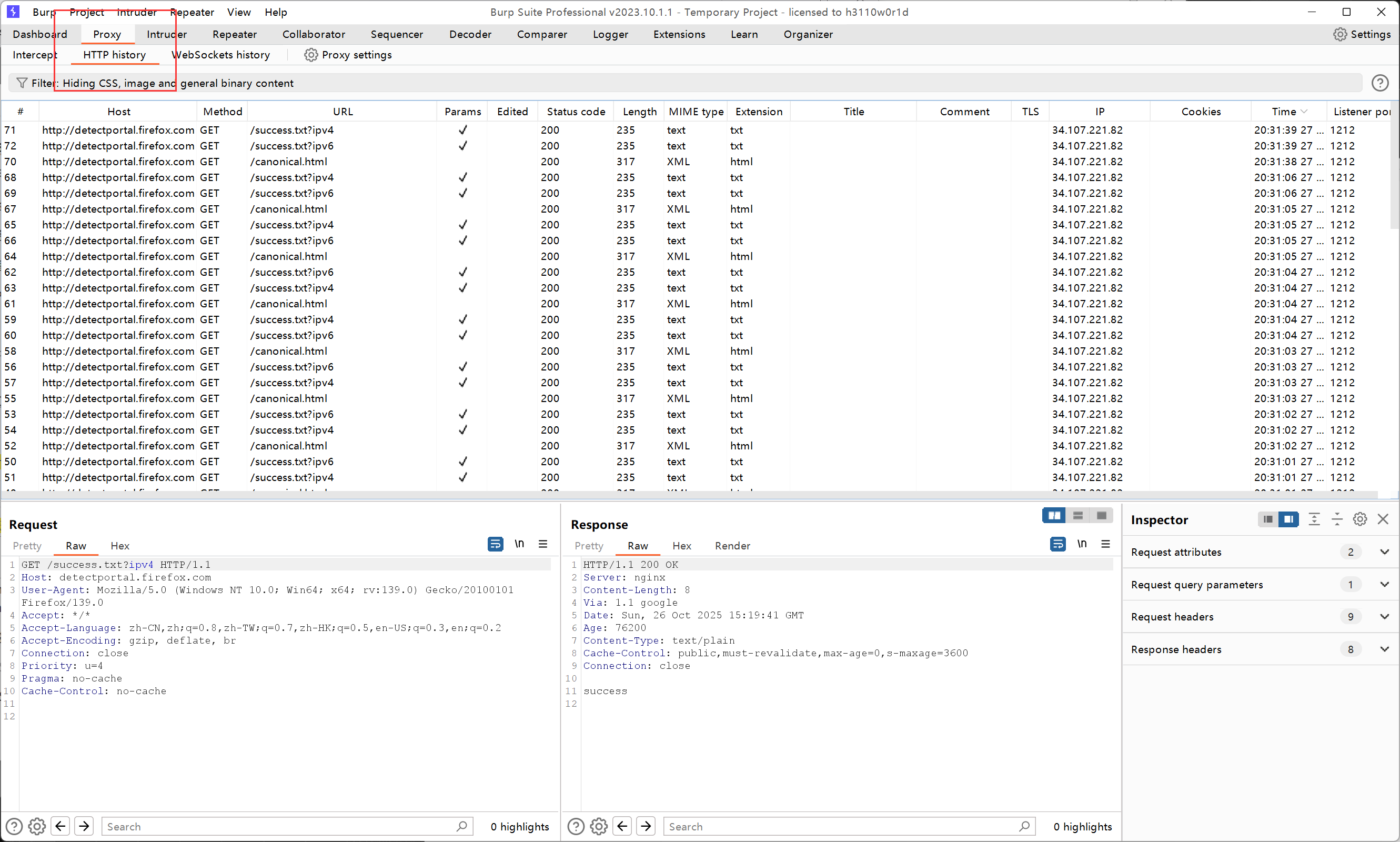

然后在火狐浏览器上面访问的请求就会被拦截,被记录到这个里面

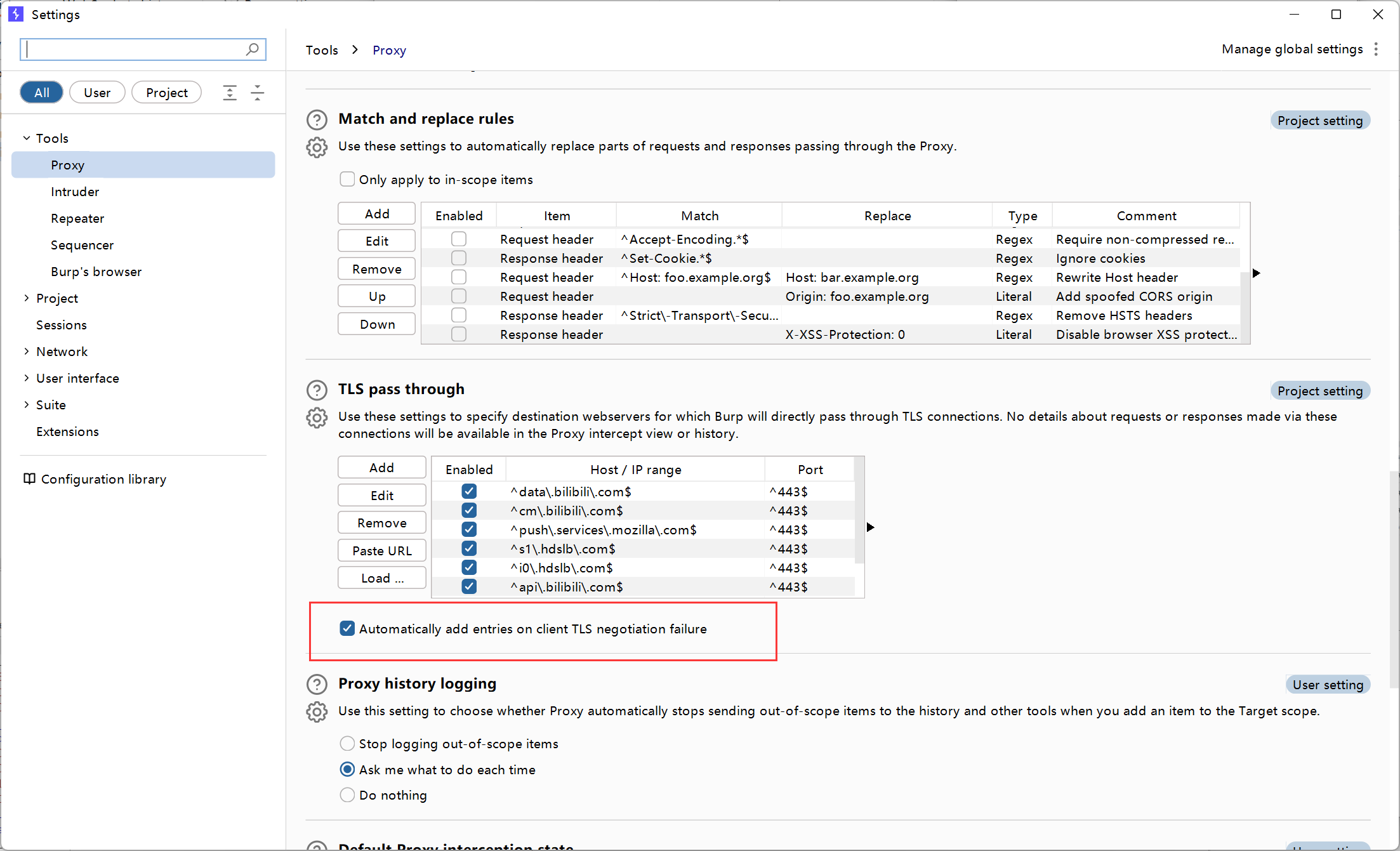

如果网页出现卡顿加载不出来,就把代理设置当中的这个按钮打开

1、找到该请求

打开 Proxy → HTTP history

找到你想重复发送的那条请求(通常是登录、表单提交、接口调用等)

你可以通过 Filter 过滤(比如选中 “POST” 或 “json”),更快定位到请求。

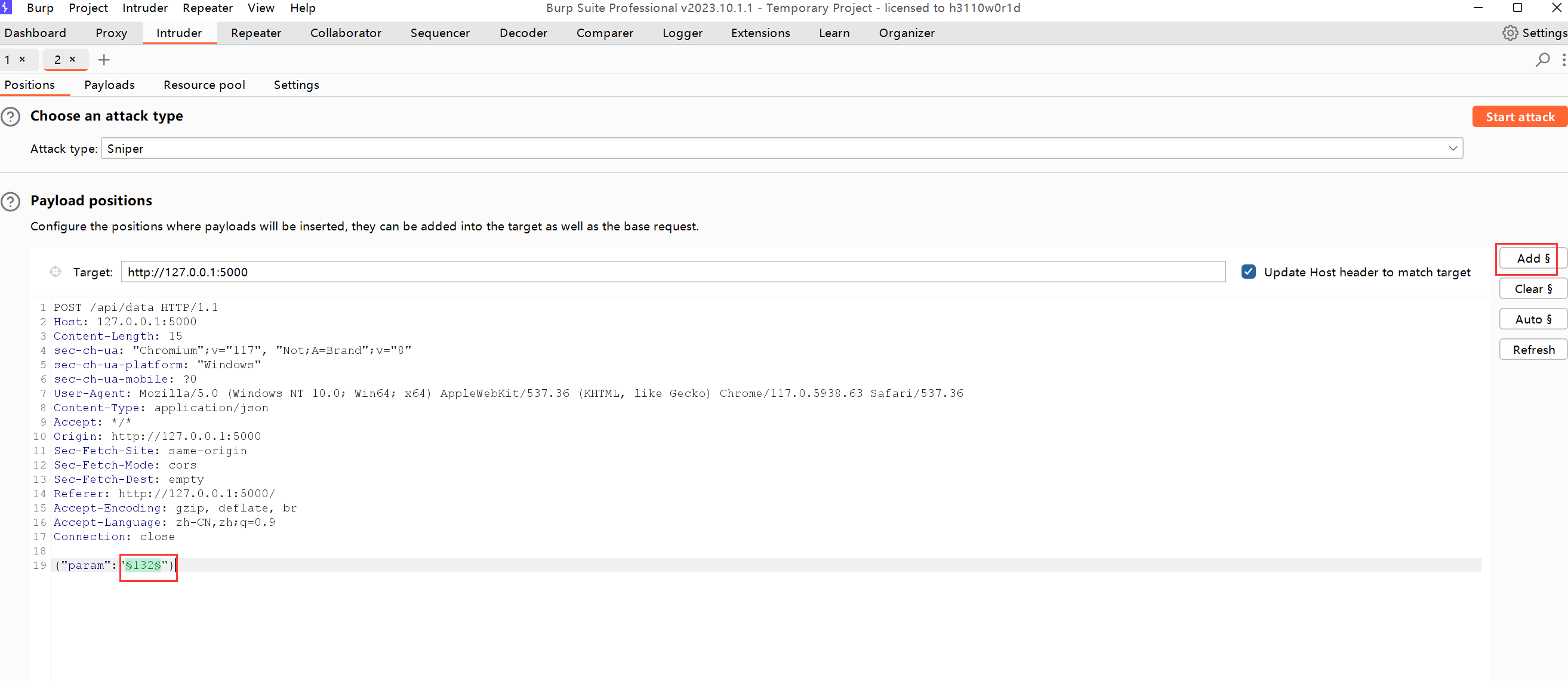

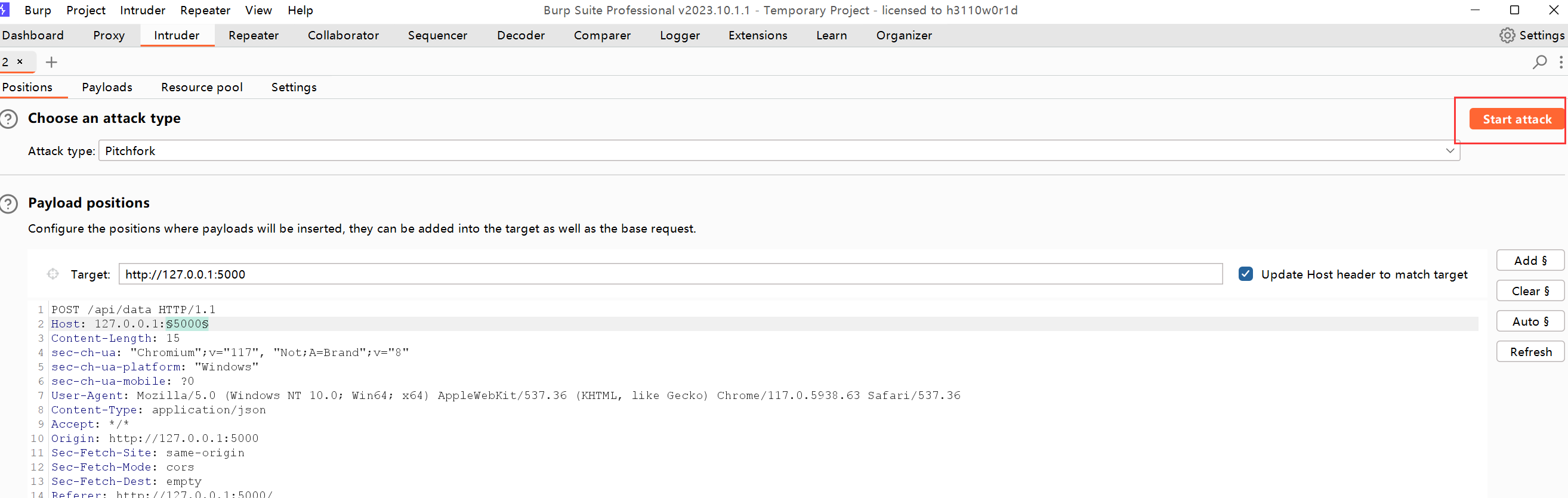

2、导入intruder添加变量

选中那条请求

右键 → Send to Intruder

然后切换到 Intruder标签页,就能看到请求内容。

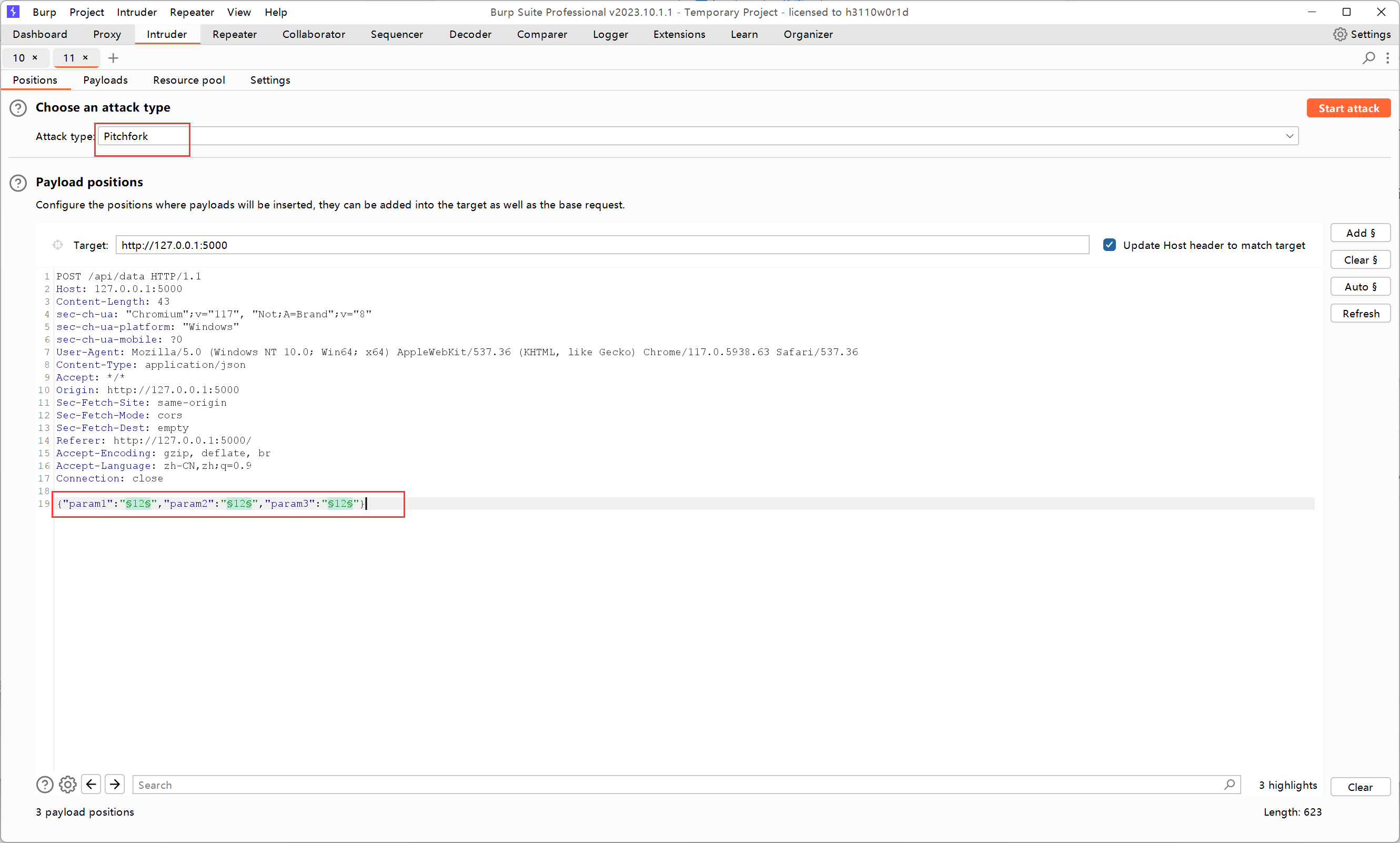

添加测试类型Attack type

单参数测试 → 选 Sniper。

多位置但要填同一值 → 选 Battering ram。

多位置且每个位置有一一对应的值 → 选 Pitchfork。

想穷举所有组合(爆破/组合测试) → 选 Cluster bomb(但注意请求量)。

给要变的添加变量符号

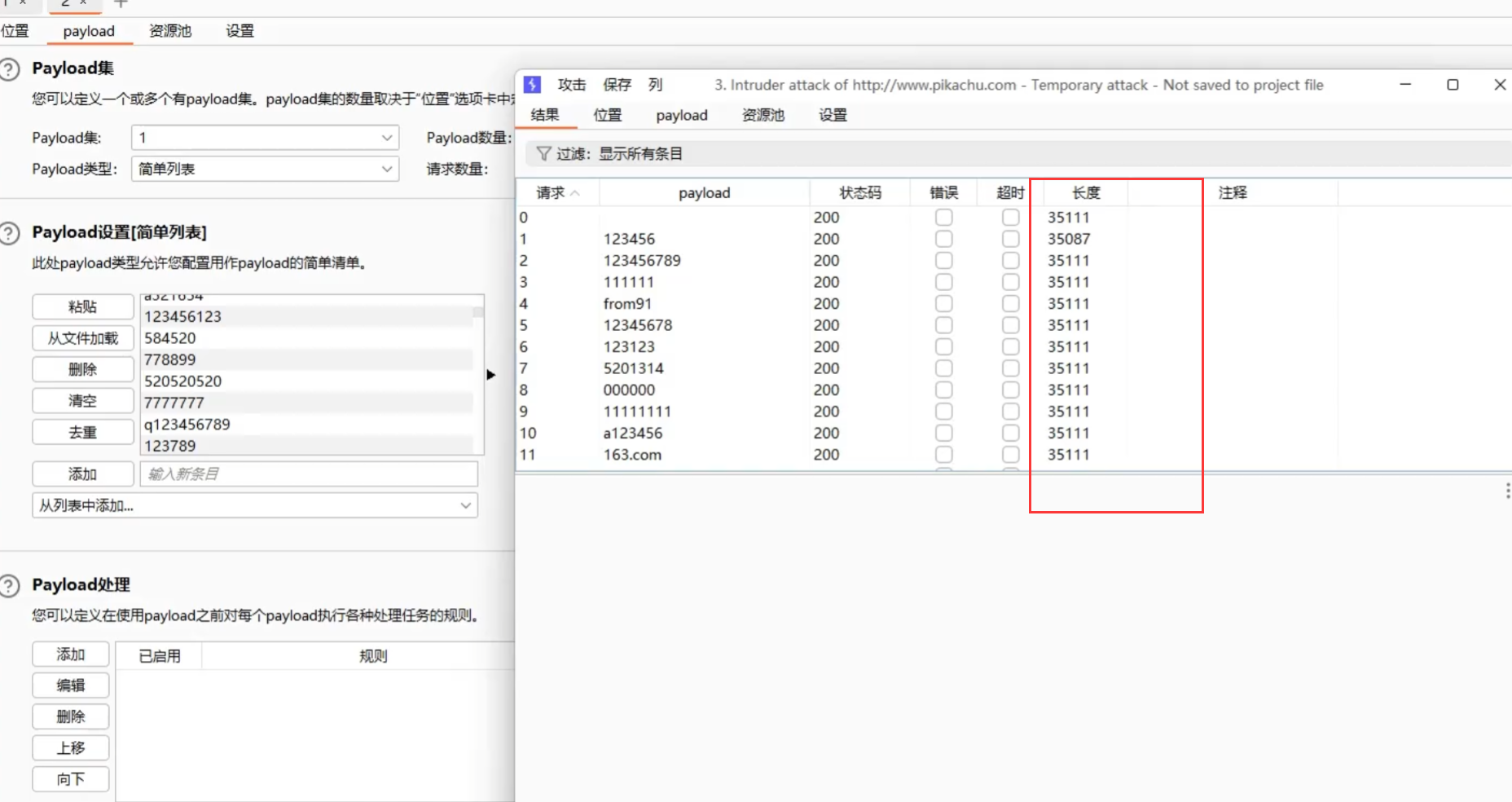

3、payloads设置

(1)Payload set

选择要配置的载荷集编号。若只有一个攻击变量(比如只对一个参数进行测试),选 “1” 即可;若有多个变量(如同时测试用户名和密码),则需配置多个载荷集。要对应Attack type的。

(2)Payload type

选择载荷的类型。这里选了 “Simple list”(简单列表),即手动输入或加载一组字符串作为载荷(比如密码字典、SQL 注入测试语句等)。

- Simple list(简单列表):手动输入或加载一组字符串作为载荷,是最基础的类型。例如测试常见密码 “123456”“admin”,或 SQL 注入测试语句 “’ or 1=1–” 等,都可以用这种类型。

- Runtime file(运行时文件):从本地文件中动态读取载荷,适合载荷数量极大的场景,比如大型密码字典,避免将所有载荷加载到内存中,提升性能。

- Numbers(数字):可以设置数字的范围、步长来生成载荷。比如测试 ID 从 1 到 100,步长为 1,就会生成 1、2、3…100 这些数字载荷,常用于测试有数字序列规律的参数,如订单 ID、用户 ID 等。

- Dates(日期):按照指定的日期格式和范围生成载荷。例如测试某个需要日期参数的功能,设置从 2025-01-01 到 2025-10-28,格式为 YYYY-MM-DD,就会生成这段时间内的所有日期作为载荷。

- Brute forcer(暴力破解):可以设置字符集和长度来生成所有可能的组合。比如设置字符集为数字,长度为 6,就会生成 000000 到 999999 的所有组合,常用于暴力破解密码,但这种方式随着长度和字符集增大,组合数会急剧增加,需谨慎使用。

- Recursive grep(递归 grep):从之前的响应中提取内容作为后续的载荷。例如在登录后获取某个令牌,后续请求需要用到这个令牌,就可以用这种类型来提取并复用。

(3)Payload settings

- Paste:直接粘贴一组字符串(每行一个载荷)。

- **Load …**:从本地文件加载载荷列表(比如现成的密码字典文件)。

- Add:在下方输入框 “Enter a new item” 中输入单个载荷,点击 “Add” 添加到列表。

- Remove/Clear/Deduplicate:分别用于删除单个载荷、清空列表、去重。

- **Add from list …**:Burp Suite 内置的一些常用载荷列表(如常见密码、SQL 注入 payload 等),可直接选择添加。

(4)Payload processing

- 点击 “Add” 选择处理规则(如 “Modify payload”“Encode payload” 等),再编辑规则细节。一般不配置。

(5)Payload encoding

- 勾选 “URL-encode these characters” 后,输入框中的字符(如

/?&等)会被自动 URL 编码。默认配置已覆盖大部分需要编码的特殊字符,一般保持默认即可。

4、发送请求

当配置好了后,返回intrude页面的postion点击按钮即可批量发送请求。

多个变量测试

添加三个变量,我想改变这个三个变量的值,然后改为我想要的,然后发送多组这个请求

三个参数(param1、param2、param3)都使用了同一个标记符§12§,这会导致 Burp Suite 将它们视为同一个变量,攻击时会用同一组载荷同时替换这三个参数。如果你的需求是让三个参数分别使用不同的载荷(即独立变量)

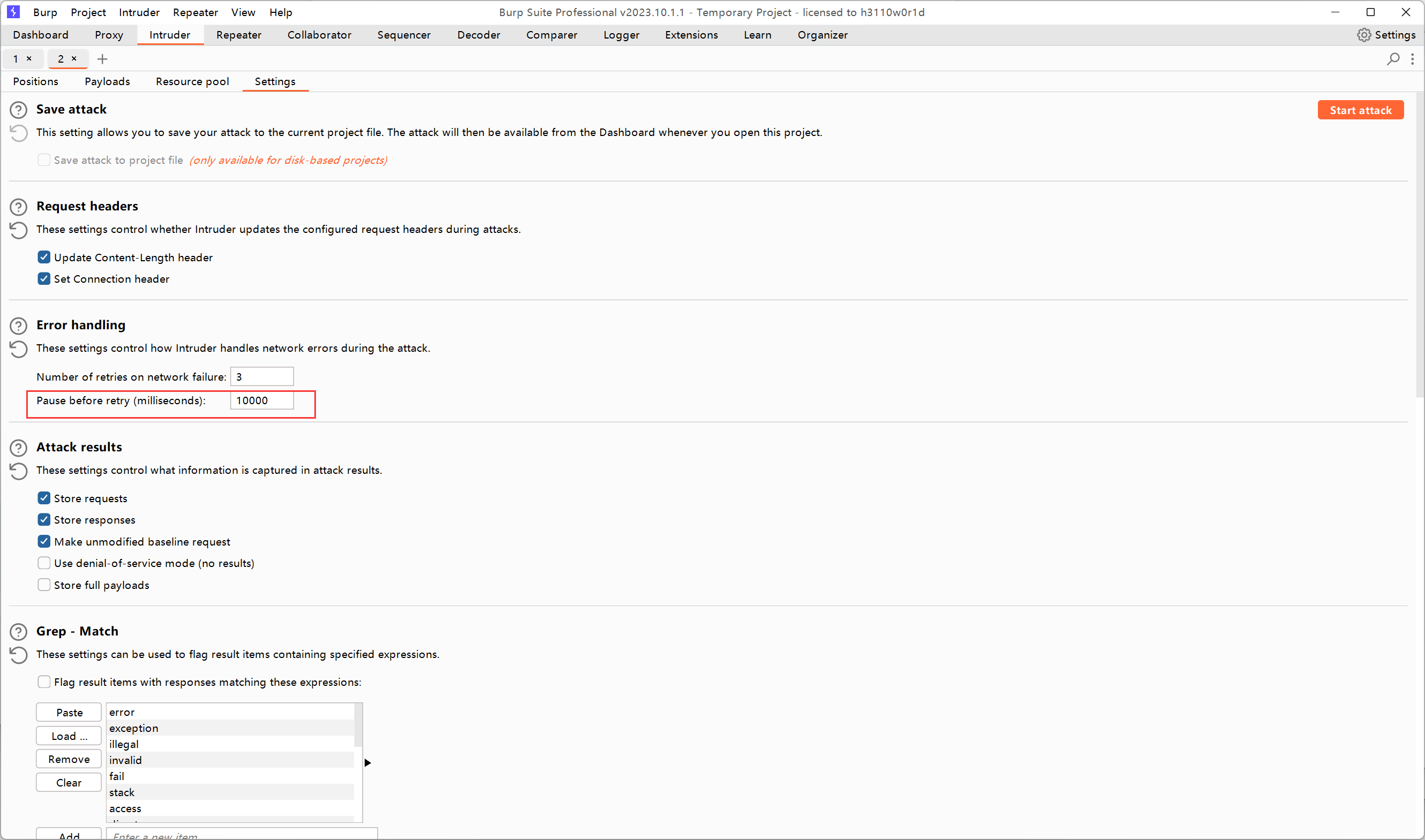

间隔设置

有时候发送请求太快了,服务器来不及响应,得把这个时间延长一些。还有可以根据返回的内容长度来判断是否正确